Współczesny standard zarządzania bezpieczeństwem budynków, jak również poszczególnymi pomieszczeniami (o specjalnym przeznaczeniu), wymaga zainstalowania drzwi wyposażonych w system kontroli dostępu. Podstawowym zadaniem takiego systemu jest ograniczenie dostępu nieuprawnionym użytkownikom do określonych stref, oraz zapewnienie dostępu do stref chronionych uprawnionym użytkownikom. Realizacja tych zadań jest możliwa dzięki zastosowaniu stosownego wyposażenia, umożliwiającego kontrolę i sterowanie dostępem.

PROBLEMATYKA OGÓLNA KONTROLI DOSTĘPU

Tradycyjna kontrola dostępu do poszczególnych pomieszczeń, określonych stref lub całych obiektów jest realizowana poprzez drzwi albo bramy wyposażone w różne typy zamków z kluczami. Jest to jednak dość ograniczona kontrola, a przy wielu użytkownikach korzystających z danego wejścia i mających dostęp do kluczy, praktycznie niemożliwa. Dalsze utrudnienia wynikają przykładowo z faktu zagubienia klucza, gdyż wtedy bezpieczeństwo może zapewnić tylko wymiana zamka w drzwiach lub samej wkładki bębenkowej oraz wszystkich kluczy. Także pewną uciążliwością jest konieczność noszenia pęku kluczy przez osobę, która z racji wykonywania swych obowiązków ma dostęp do wielu pomieszczeń.

Wymienione niedogodności można jednak częściowo wyeliminować poprzez zastosowanie systemu jednego wspólnego klucza tzw. master key. W tym rozwiązaniu technologiczno-konstrukcyjnym każdy użytkownik otwiera za pomocą klucza wyłącznie drzwi tych pomieszczeń, do których ma uprawnienia. Poszczególne klucze mają przypisany swój poziom dostępu i pozwalają na otwarcie drzwi do jednego, kilku lub wszystkich pomieszczeń. W tym ostatnim przypadku jest to klucz centralny.

Systemem kontroli dostępu określany jest zespół wzajemnie powiązanych urządzeń elektronicznych oraz mechanicznych, których działanie pozwala użytkownikowi na całkowity lub tylko w określonym czasie dostęp do wyznaczonych stref. Głównym celem takiego systemu jest więc zapewnienie uprawnionym użytkownikom dostępu do stref chronionych oraz ograniczenie nieuprawnionym użytkownikom tej możliwości. Jednocześnie administrator systemu kontroli może poprzez odpowiedni program przydzielać poszczególnym użytkownikom dostęp do stref chronionych, a także określać harmonogram tego dostępu.

W skład każdego systemu kontroli dostępu wchodzą dwa podstawowe rodzaje urządzeń:

- wejściowe urządzenia identyfikujące, które decydują o możliwości wejścia do chronionych stref w obiekcie i są to głównie domofony oraz czytniki kart i skanery,

- zaporowe urządzenia wejściowe pozwalające na to wejście, czyli drzwi lub bramy/furtki z zamkami elektrycznymi, rygle elektromagnetyczne, bramki albo szlabany.

Literatura fachowa z prezentowanej problematyki podaje, że identyfikowanie użytkowników może być realizowane poprzez różnorakie urządzenia wejściowe, które są zależne od wymaganego stopnia zabezpieczeń. Przyjmuje się zasadniczo trójstopniowy podział zabezpieczeń systemów kontroli dostępu.

1. Standardowy stopień zabezpieczeń.

1. Standardowy stopień zabezpieczeń.

Podstawowym elementem w kontroli dostępu wymienionego stopnia jest domofon, który może

analogowy lub cyfrowy. Dostęp do określonej strefy jest możliwy po wprowadzeniu przez

użytkownika właściwego kodu. Kasetę przykładowego domofonu analogowego przedstawiono

na fot. 1.

2. Średni stopień zabezpieczeń.

2. Średni stopień zabezpieczeń.

W tym stopniu zabezpieczeń stosowane są identyfikatory w postaci różnego rodzaju kart, jak np.

z nadrukowanym kodem kreskowym, kart magnetycznych lub zbliżeniowych, a także czipowych.

Dane z wymienionych identyfikatorów są odczytywane przez odpowiednie czytniki kart, a

przykładowe urządzenie tego typu pokazano na fot. 2.

3. Wysoki stopień zabezpieczeń.

3. Wysoki stopień zabezpieczeń.

Wymieniony stopień jest możliwy do uzyskania w przypadku zastosowania urządzeń

biometrycznych z czytnikami w postaci skanerów. Najczęściej są to czytniki linii papilarnych,

choć spotykane są również czytniki siatkówki lub tęczówki oka. Przykładowy czytnik linii

papilarnych przedstawiono na fot. 3.

Każdy z zaprezentowanych systemów zabezpieczeń ma możliwość rozbudowy, przez co można jeszcze zapewnić:

- centralne określanie uprawnień poszczególnych użytkowników,

- natychmiastową identyfikację użytkownika,

- kontrolę nad obecnością poszczególnych użytkowników w chronionych strefach,

- bieżące informacje o zdarzeniach w systemie,

- łatwe i wygodne sterowanie zaporami.

Jednym z głównych celów systemów kontroli dostępu jest maksymalne zmniejszanie ryzyka strat mogących wyniknąć z faktu kradzieży mienia lub informacji, a także zwiększenie bezpieczeństwa użytkowników przebywających na terenie zabezpieczanego obiektu. Łączy się to z koniecznością niedopuszczania do chronionych stref użytkowników nie mających stosownych uprawnień. W ramach systemów można także w przedsiębiorstwach uniemożliwiać niekontrolowane opuszczanie stanowisk pracy przez pracowników. Dzięki rejestracji czasu wchodzenia i wychodzenia z przedsiębiorstwa, oraz zastosowaniu odpowiedniego oprogramowania i przedsięwzięć organizacyjnych, można stosunkowo łatwo określać czas pracy.

Większość systemów kontroli dostępu charakteryzuje się możliwością bezproblemowego integrowania z różnymi innymi systemami alarmowymi i monitoringiem, a także telewizji przemysłowej. Rozszerza to ich funkcjonalność oraz skuteczność działania tych systemów. Ponadto w przypadku współdziałania z systemami ochrony pożarowej, możliwe jest w razie wykrycia pożaru, spowodowanie otwarcia wszystkich przejść objętych systemem kontroli dostępu.

Wszystkie powyżej wymienione zalety systemów kontroli dostępu powodują ich coraz powszechniejsze zastosowanie, szczególnie w tych przedsiębiorstwach lub instytucjach, gdzie sprawą kluczową jest ochrona dostępu do materiałów i urządzeń oraz informacji i dokumentów.

DOMOFONY

Podstawowe bezpieczeństwo mieszkańców i innych użytkowników budynków mieszkalnych jak i niektórych użyteczności publicznej (np. małe biura, kancelarie) oraz posesji, jest zazwyczaj realizowane przy pomocy różnych rozwiązań domofonów. Urządzenia te są zaliczane do standardowej kontroli dostępu i pozwalają na identyfikację osoby próbującej wejść na dany teren lub do pomieszczenia, poprzez przeprowadzenie z nią rozmowy i ewentualne otwarcie drzwi lub bramy.

Domofonem lub bramofonem (nazwa używana w odniesieniu do domów jednorodzinnych) określa się urządzenie elektroniczne, którego zadaniem jest umożliwienie komunikacji głosowej na małej odległości, bez konieczności korzystania z centrali. Komunikowanie odbywa się zazwyczaj pomiędzy zewnętrzną kasetą zainstalowaną w pobliżu drzwi lub bramy/furtki oraz zainstalowaną wewnątrz pomieszczenia słuchawką tzw. unifonu.

W skład domofonu (bramofonu) wchodzi wzmacniacz elektroakustyczny wraz z dołączonymi do jego wejścia i wyjścia głośnikami oraz stosowna instalacja. Ponadto do wejścia dołączony jest głośnik pełniący także funkcję mikrofonu. Wymieniona instalacja domofonowa zawiera następujące elementy:

- zewnętrzną kasetę,

- minimum jeden unifon (słuchawka domofonu),

- moduł elektroniczny i zasilacz domofonu,

- elektrozaczep drzwi lub bramy/furtki.

Ze względu na powszechne stosowanie tego rodzaju urządzeń do kontroli dostępu, istnieje wiele rozwiązań konstrukcyjnych domofonów, co w dalszej części publikacji przedstawiono. Oprócz podstawowego zadania, jakim jest identyfikacja osoby i otwarcie drzwi/bramy, przy pomocy domofonów można jeszcze realizować różne dodatkowe funkcje, jak:

- możliwość odblokowania elektrozaczepu przy pomocy karty magnetycznej lub pilota,

- nawiązywanie łączności wewnętrznej z wykorzystaniem unifonów zamontowanych w poszczególnych pomieszczeniach budynku (tzw. interkom),

- rejestracja odwiedzających osób w trakcie nieobecności domownika,

- zainstalowanie zamka szyfrowego pozwalającego na otwarcie drzwi,

- montaż wyłącznika domofonu.

Występują różne rodzaje domofonów, przy czym najczęściej można spotkać podział na: analogowe, cyfrowe, bezprzewodowe i wideodomofony.

DOMOFONY ANALOGOWE

Najprostszym i najtańszym urządzeniem stosowanym w standardowej kontroli dostępu są domofony analogowe. Wyroby te charakteryzują się łatwym montażem i nieskomplikowanym uruchomieniem oraz użytkowaniem. Przy drzwiach wejściowych do budynku instaluje się kasetę zewnętrzną, która wyposażona jest w wizytówki i przyciski dla każdego lokalu, co w odniesieniu do budynków wielorodzinnych przedstawiono na fot. 1. Z kolei w przypadku domów jednorodzinnych, kasetę zewnętrzną z jednym tylko przyciskiem zazwyczaj instaluje się w pobliżu bramy lub furtki wejściowej, i takie rozwiązanie pokazuje fot. 4.

Najprostszym i najtańszym urządzeniem stosowanym w standardowej kontroli dostępu są domofony analogowe. Wyroby te charakteryzują się łatwym montażem i nieskomplikowanym uruchomieniem oraz użytkowaniem. Przy drzwiach wejściowych do budynku instaluje się kasetę zewnętrzną, która wyposażona jest w wizytówki i przyciski dla każdego lokalu, co w odniesieniu do budynków wielorodzinnych przedstawiono na fot. 1. Z kolei w przypadku domów jednorodzinnych, kasetę zewnętrzną z jednym tylko przyciskiem zazwyczaj instaluje się w pobliżu bramy lub furtki wejściowej, i takie rozwiązanie pokazuje fot. 4.

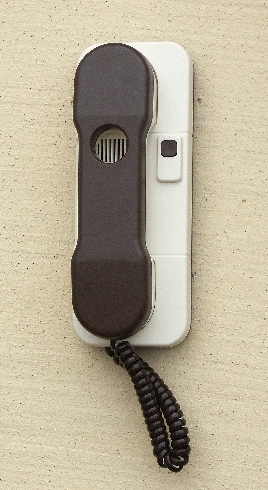

Kaseta zewnętrzna zawiera mikrofon i głośnik, natomiast w skład unifonów zainstalowanych wewnątrz pomieszczeń wchodzi wisząca słuchawka telefoniczna oraz przycisk do zwalniania elektrozaczepu drzwi lub bramy/furtki, co zaprezentowano na fot. 5. Występują również wyroby zawierające drugi przycisk do regulacji głośności sygnału, a także rozwiązania z urządzeniem głośnomówiącym (eliminujące unifon).

Kaseta zewnętrzna zawiera mikrofon i głośnik, natomiast w skład unifonów zainstalowanych wewnątrz pomieszczeń wchodzi wisząca słuchawka telefoniczna oraz przycisk do zwalniania elektrozaczepu drzwi lub bramy/furtki, co zaprezentowano na fot. 5. Występują również wyroby zawierające drugi przycisk do regulacji głośności sygnału, a także rozwiązania z urządzeniem głośnomówiącym (eliminujące unifon).

DOMOFONY CYFROWE

Nowocześniejszą wersją standardowych urządzeń do kontroli dostępu są domofony cyfrowe, bazujące na technice mikroprocesorowej. Polega to na wyposażeniu kasety zewnętrznej w cyfrową klawiaturę, pozwalającą na wybranie numeru mieszkania lub innego lokalu. Tego typu domofon umożliwia także na zastosowanie odpowiednich kodów, których wprowadzenie odblokowuje drzwi. Poszczególne kody są indywidualnie przypisane do każdego lokalu, przy czym istnieją także uniwersalne, pozwalające na wejście do budynku np. pracownikom administracji.

Stosowane w tych rozwiązaniach domofonów kasety mają wyświetlacz cyfrowy, na którym pokazuje się numer wybranego mieszkania/lokalu lub inne dodatkowe informacje. Wyświetlacz służy również do obsługi serwisowej oraz pozwala na programowanie systemu. Przykładową kasetę zewnętrzną omawianych domofonów przedstawiono na fot. 6. Ważną cechą domofonów cyfrowych jest to, iż ich zastosowanie w budynku o dużej ilości lokali eliminuje konieczność instalowania wielkowymiarowych kaset z kilkudziesięcioma wizytówkami i przyciskami.

Stosowane w tych rozwiązaniach domofonów kasety mają wyświetlacz cyfrowy, na którym pokazuje się numer wybranego mieszkania/lokalu lub inne dodatkowe informacje. Wyświetlacz służy również do obsługi serwisowej oraz pozwala na programowanie systemu. Przykładową kasetę zewnętrzną omawianych domofonów przedstawiono na fot. 6. Ważną cechą domofonów cyfrowych jest to, iż ich zastosowanie w budynku o dużej ilości lokali eliminuje konieczność instalowania wielkowymiarowych kaset z kilkudziesięcioma wizytówkami i przyciskami.

DOMOFONY BEZPRZEWODOWE

Domofony bezprzewodowe, zwane także teledomofonami, umożliwiają rozmowę w każdym miejscu na posesji (zazwyczaj o obrębie do 75 m) z osobą dzwoniącą przy użyciu kasety zainstalowanej przy wejściu. Wymaga to posiadania przy sobie stosownej przenośnej słuchawki, za pomocą której odbiera się połączenie domofonowe i zwalnia elektrorygiel, co powoduje otwarcie drzwi lub bramy/furtki. Jest to rozwiązanie szczególnie polecane dla domów jednorodzinnych, gdzie przebywając w otwartym terenie np. w ogrodzie, można kontrolować wejścia.

Wyjaśnić jednak należy, że sterowanie elektroryglem zainstalowanym przy wejściu na posesję jest realizowane bezprzewodowo, bezpośrednio z klawiatury słuchawki, lecz pozostałe połączenia, jak zasilanie kasety zewnętrznej oraz elektrorygla wymaga standardowych połączeń przewodowych.

WIDEODOMOFONY

Wideodomofonem nazywamy zestaw składający się z kasety zewnętrznej wyposażonej w kamerę oraz z unifonu z wbudowanym monitorem. Jest to urządzenie, które oprócz standardowej dwustronnej komunikacji głosowej pomiędzy osobą dzwoniącą a użytkownikiem lokalu, umożliwia jeszcze jednostronną komunikację wizualną w postaci podglądu osoby dzwoniącej. Wideodomofon jest szczególnie przydatny w przypadku dużej odległości pomiędzy bramą lub furtką zainstalowaną w ogrodzeniu a wejściem do budynku, gdyż pozwala na bezpieczny podgląd osoby chcącej wejść na teren posesji. Kasetę zewnętrzną oraz monitor przykładowego wideodomofonu przedstawiono na fot. 7. Istnieje możliwość rozbudowania przedstawianego urządzenia o dodatkowe kamery, co umożliwia wizualną kontrolę całego obszaru posesji. Nie jest to jednak monitoring, gdyż kamery włączają się jedynie w przypadku wywołania użytkownika lokalu przez odwiedzającą osobę lub podczas aktywacji tymczasowego podglądu. Jednakże zainstalowanie wideodomofonu z kilkoma kamerami zwiększa skuteczność kontroli dostępu oraz ogólny poziom bezpieczeństwa.

Wideodomofonem nazywamy zestaw składający się z kasety zewnętrznej wyposażonej w kamerę oraz z unifonu z wbudowanym monitorem. Jest to urządzenie, które oprócz standardowej dwustronnej komunikacji głosowej pomiędzy osobą dzwoniącą a użytkownikiem lokalu, umożliwia jeszcze jednostronną komunikację wizualną w postaci podglądu osoby dzwoniącej. Wideodomofon jest szczególnie przydatny w przypadku dużej odległości pomiędzy bramą lub furtką zainstalowaną w ogrodzeniu a wejściem do budynku, gdyż pozwala na bezpieczny podgląd osoby chcącej wejść na teren posesji. Kasetę zewnętrzną oraz monitor przykładowego wideodomofonu przedstawiono na fot. 7. Istnieje możliwość rozbudowania przedstawianego urządzenia o dodatkowe kamery, co umożliwia wizualną kontrolę całego obszaru posesji. Nie jest to jednak monitoring, gdyż kamery włączają się jedynie w przypadku wywołania użytkownika lokalu przez odwiedzającą osobę lub podczas aktywacji tymczasowego podglądu. Jednakże zainstalowanie wideodomofonu z kilkoma kamerami zwiększa skuteczność kontroli dostępu oraz ogólny poziom bezpieczeństwa.

Wideodomofony nowej generacji mogą występować w formie panelu drzwiowego z modułem wyposażonym w ekran dotykowy obsługiwany intuicyjnie (tak jak smartfon), który w prosty sposób podłącza się do istniejącej w budynku sieci . Na ekranie wyświetlane są numery poszczególnych lokali, które mogą być dodatkowo ilustrowane zdjęciami i nazwiskami ich użytkowników, a także klawiatura do wprowadzania kodów dostępu oraz dzwonka. Kompletne rozwiązanie obejmuje ponadto kamerę i unifon z wbudowanym monitorem, który jest sprzężony z zamkiem elektromagnetycznym. System aktywuje się w momencie wykrycia przez kamerę ruchu w polu widzenia i naciśnięcia przycisku dzwonka na wyświetlaczu. Użytkownik lokalu może wpuścić przybywającą osobę albo nawiązać kontakt głosowy, co jest sygnalizowane na panelu drzwiowym ikoną drzwi lub ust. Ponadto istnieje możliwość nadawania czasowych haseł, aktywnych tylko w określone dni tygodnia, co np. pozwala na dostęp służbom technicznym. Przykładowy panel drzwiowy z prezentowanymi funkcjami wideodomofonu firmy Schüco przedstawiono na fot. 8.

Wideodomofony nowej generacji mogą występować w formie panelu drzwiowego z modułem wyposażonym w ekran dotykowy obsługiwany intuicyjnie (tak jak smartfon), który w prosty sposób podłącza się do istniejącej w budynku sieci . Na ekranie wyświetlane są numery poszczególnych lokali, które mogą być dodatkowo ilustrowane zdjęciami i nazwiskami ich użytkowników, a także klawiatura do wprowadzania kodów dostępu oraz dzwonka. Kompletne rozwiązanie obejmuje ponadto kamerę i unifon z wbudowanym monitorem, który jest sprzężony z zamkiem elektromagnetycznym. System aktywuje się w momencie wykrycia przez kamerę ruchu w polu widzenia i naciśnięcia przycisku dzwonka na wyświetlaczu. Użytkownik lokalu może wpuścić przybywającą osobę albo nawiązać kontakt głosowy, co jest sygnalizowane na panelu drzwiowym ikoną drzwi lub ust. Ponadto istnieje możliwość nadawania czasowych haseł, aktywnych tylko w określone dni tygodnia, co np. pozwala na dostęp służbom technicznym. Przykładowy panel drzwiowy z prezentowanymi funkcjami wideodomofonu firmy Schüco przedstawiono na fot. 8.

Najnowsze rozwiązania wideodomofonów, w których wykorzystany jest internet, otworzyły możliwości zdalnej komunikacji domofonowej poprzez współpracę z smartfonem lub tabletem. Rozwiązania takie nie wymagają konieczności występowania monitora, gdyż zarządzanie urządzeniami kontroli dostępu odbywa się na poziomie aplikacji mobilnej dostępnej na wspominanych już smartfonach lub tabletach. Prezentowane wideodomofony (oznaczane jako IP albo Wi-Fi), umożliwiają zdalny podgląd osoby dzwoniącej, otwieranie drzwi budynku lub bramy/furtki w ogrodzeniu posesji, a także rejestrację obrazu, bez względu na miejsce pobytu użytkownika (domownika). Dzięki temu wie on, kto i kiedy chciał go odwiedzić, a także z nim porozmawiać, nawet jeśli znajduje się na wczasach.

IDENTYFIKATORY

Średni stopień zabezpieczenia kontroli dostępu uzyskuje się głównie dzięki zastosowaniu identyfikatorów w postaci kart z nadrukowanym kodem kreskowym, kart magnetycznych, kart zbliżeniowych lub kart czipowych. Procedura kontroli dostępu polega na odczytaniu danych z identyfikatorów przez odpowiednie czytniki z wbudowanym kontrolerem, a następnie na zweryfikowaniu użytkownika. Jeżeli weryfikacja jest pozytywna, to podany zostaje stosowny sygnał sterujący do rygla elektromagnetycznego, który po zwolnieniu umożliwia otwarcie drzwi. W przypadku wyjścia, drzwi otwierają się od środka pomieszczenia po użyciu przycisku. Może to być standardowy przycisk wyjścia (kontrola jednostronna) lub przycisk wyjścia awaryjnego (kontrola dwustronna). Przy kontroli dwustronnej, jeden z czytników jest pozbawiony sterownika. Po odczytaniu dane są przesyłane do sterownika umieszczonego w drugim czytniku, który podejmuje decyzję o otwarciu drzwi.

Systemy kontroli z zastosowaniem identyfikatorów pozwalają na prowadzenie ewidencji czasu pracy. Występuje wtedy konieczność zastąpienia standardowych drzwi bramkami obrotowymi. Do samej identyfikacji osób wykorzystuje się najczęściej karty zbliżeniowe, gdyż jest to najprostsza metoda wczytywania kodu karty. Z kolei bramki obrotowe umożliwiają indywidualne pokonywanie przejścia, przy czym prawidłowa ewidencja czasu pracy wymaga oddzielnych czytników dla osób wchodzących oraz osób wychodzących.

W problematyce kontroli dostępu, a szczególnie występujących w niej przegród, ważnym jest sposób zapewnienia szybkiej i skutecznej ewakuacji w przypadku wystąpienia zagrożenia np. pożaru. Wszystkie występujące w systemie przegrody, głównie drzwi, bramy i bramki obrotowe, powinny więc mieć możliwość niezawodnego otwarcia awaryjnego. W odniesieniu do drzwi i bram może to być realizowane za pomocą przycisku awaryjnego, natomiast konstrukcja bramki obrotowej powinna pozwalać na odblokowanie lub wyłamanie ramion ograniczających ruch.

Poniżej szczegółowo scharakteryzowano najistotniejsze elementy występujące w opisywanym systemie zabezpieczenia kontroli dostępu.

KARTY MAGNETYCZNE I ZBLIŻENIOWE

System kontroli dostępu z identyfikacją przy pomocy kart magnetycznych lub zbliżeniowych pozwala na to, że każda ze stref w budynku (ciągi komunikacyjne, oddzielne pomieszczenia itp.), do której wejście jest kontrolowane, staje się dostępne wyłącznie dla uprawnionych osób. Dostępność ta jest wynikiem przydzielenia tym osobom stosownych kart magnetycznych albo zbliżeniowych z charakterystycznym kodem. Karty są zminimalizowane wymiarowo i zawierają duże ilości niepowtarzalnych kodów, a także mogą być wykorzystywane do kilku innych celów jak np. kontrola dostępu, identyfikacja osoby, rejestracja czasu pracy.

Karty magnetyczne charakteryzują się koniecznością bezpośredniego kontaktu z głowicą czytnika, co jest przyczyną jej stosunkowo szybkiego zużycia. Również nie jest odporna na przypadkowe zniszczenie (np. złamanie). Dlatego występuje tendencja do ograniczania jej stosowania.

Karty zbliżeniowe pozbawione są powyższej wady, bowiem wystarczy tylko jej zbliżenie na odległość kilkunastu centymetrów do czytnika, nawet bez konieczności wyjmowania z kieszeni lub torebki. Jest to możliwe dzięki temu, że tego typu karty mają wbudowany w sobie układ scalony z pamięcią zawierającą wpisany kod i antenę. Są najczęściej zasilane na zasadzie indukcji magnetycznej i pobierają energię emitowaną przez czytnik. Energia ta wzbudza cewkę karty i zasila układ scalony, który wysyła stosowny sygnał odbierany przez czytnik i rozpoznawany. Dodać należy, że występują również aktywne karty zbliżeniowe z własnym zasilaniem z wbudowanych baterii, co pozwala na zwiększenie zasięgu ich działania nawet do kilku metrów. Niedogodnością takiego rozwiązania jest fakt, że po wyczerpaniu się baterii, karta przestaje działać.

CZYTNIKI KART I STEROWNIKI

Kontrola dostępu z użyciem kart magnetycznych i zbliżeniowych wymaga wprowadzenia do czytnika znaków identyfikujących, co następuje poprzez odczytanie z nich odpowiednich kodów. Z kolei czytnik przesyła otrzymany kod do sterownika. Czytniki są rozróżniane za pomocą identyfikatorów, co umożliwia lokalizację zgłaszającego się użytkownika. W procesie konfiguracji systemu, każdemu czytnikowi można zadeklarować indywidualną nazwę oraz typ (wejście, wyjście, wyjście służbowe itp.). Po otrzymaniu kodu sterownik podejmuje odpowiadającą temu kodowi decyzję o otwarciu drzwi lub innej przegrody.

Każdy czytnik zbliżeniowy ma zainstalowaną antenę umożliwiającą odczyt, która może także znajdować się poza jego korpusem, jak np. w tynku ściany. Elektroniczne układy tych urządzeń pracujących na zewnątrz obiektów mają zasięg od 150 do 200 mm i są zabezpieczone przed wpływem wilgoci. Przykładowy czytnik zbliżeniowy przedstawiono na fot. 2.

Sterowniki kontroli dostępu są urządzeniami nadrzędnymi, do których czytniki przesyłają dane z odczytu identyfikatora, którym może być karta zbliżeniowa. Urządzenia te mogą funkcjonować w trybie autonomicznym lub sieciowym i mają możliwość, po podłączeniu dodatkowego czytnika, do dwustronnego nadzorowania przejścia. Często sterowniki są także przystosowane do współpracy z czujnikiem otwarcia drzwi/bramy w celu ciągłej kontroli stanu zamknięcia tej przegrody. Dodatkowe sterowniki współpracują z przyciskiem wyjścia i sterują ryglem elektromagnetycznym oraz systemem alarmowym.

Sterowniki kontroli dostępu są urządzeniami nadrzędnymi, do których czytniki przesyłają dane z odczytu identyfikatora, którym może być karta zbliżeniowa. Urządzenia te mogą funkcjonować w trybie autonomicznym lub sieciowym i mają możliwość, po podłączeniu dodatkowego czytnika, do dwustronnego nadzorowania przejścia. Często sterowniki są także przystosowane do współpracy z czujnikiem otwarcia drzwi/bramy w celu ciągłej kontroli stanu zamknięcia tej przegrody. Dodatkowe sterowniki współpracują z przyciskiem wyjścia i sterują ryglem elektromagnetycznym oraz systemem alarmowym.

Popularnie stosowane systemy dostępu są często wyposażone w kontrolera dostępu, który przykładowo pokazano na fot. 9. Urządzenie to jest przystosowane do jednego przejścia i może współpracować z dwoma czytnikami zewnętrznymi. Ponadto jest wyposażone w bardzo istotne funkcje, jak tzw. bufor zdarzeń oraz zegar czasu rzeczywistego. Odpowiedni program może poza kontrolą przejść rejestrować cały ruch odbywający się w chronionym obszarze, w tym także nieuprawnione próby wejść. Zapisy o takich zdarzeniach są archiwizowane, aby w każdym momencie umożliwić przekazanie stosownego raportu osobie zarządzającej. Dokument ten może mieć postać wydruku, bądź komunikatu wyświetlanego na monitorze komputera. Dzięki tym informacją możliwa jest procedura rejestracji czasu pracy i jego rozliczenie, bez konieczności instalowania dodatkowych urządzeń w sieciowym systemie kontroli dostępu.

URZĄDZENIA BIOMETRYCZNE

Trzeci, najwyższy stopień bezpieczeństwa w klasyfikacji systemów kontroli dostępu jest możliwy do uzyskania dzięki zastosowaniu urządzeń z czytnikami biometrycznymi. Najczęściej realizowanym rozwiązaniem jest identyfikacja za pomocą linii papilarnych. Metodę tą „zapożyczono” z technik kryminalistycznych, gdzie już od dawna stosowano ją do niezawodnej identyfikacji odcisków palców przestępców. Stan techniki na początku XXI wieku w znaczący sposób przyspieszył możliwość identyfikacji osób tą metodą.

Czytniki linii papilarnych są wyposażone w stosowne pola skanujące, do których przykłada się odpowiedni palec. Urządzenie dokonuje identyfikacji na podstawie badania linii papilarnych i sprawdzeniu układu punktów charakterystycznych. Z zasady rozpoznawanie użytkowników dokonuje się poprzez porównanie odcisku przyłożonego do czytnika palca, ze wzorem w nim zapisanym. Najnowsze jednak tendencje związane z ochroną danych osobowych zalecają, aby w systemach rejestracji np. czasu pracy dane biometryczne pracowników były przechowywane na nośnikach do nich należących. W tym celu stosuje się rozwiązania, w których dokonuje się porównywania z odciskiem palca zapamiętanym w karcie zbliżeniowej pracownika.

Przykładowe urządzenie biometryczne, w postaci czytnika linii papilarnych z wbudowanym czytnikiem zbliżeniowym, przedstawiono już na fot. 3. Jest on przeznaczony do stosowania w systemach kontroli dostępu jako biometryczny punkt identyfikacji użytkowników. Urządzenie charakteryzuje się możliwością zarejestrowania nawet 1500 wzorów linii papilarnych użytkowników, a wbudowany czytnik zapamiętuje 10000 kart zbliżeniowych.

Omawiany czytnik jest wyposażony w przekaźnik do sterowania ryglem elektromagnetycznym oraz wejście do podłączenia awaryjnego przycisku wyjścia, co pozwala na jego działanie w formie autonomicznego systemu kontroli dostępu. Ponadto może pracować w:

- trybie identyfikacji, w którym dokonuje się tylko odczytu linii papilarnych lub odczytu karty zbliżeniowej,

- trybie weryfikacji, w którym oprócz odczytu odcisku palca sprawdza się jeszcze kartę zbliżeniową.

W prezentowanej tematyce ważną sprawą jest właściwe usytuowanie urządzeń z czytnikami biometrycznymi. Wykluczone jest ich instalowanie w miejscach narażonych na bezpośrednie oddziaływanie promieni słonecznych, a także silnych źródeł sztucznego światła. Również należy unikać montażu w pomieszczeniach, w których występuje duże zapylenie i wilgoć.

Jak już w problematyce ogólnej wspomniano, występują również systemy kontroli dostępu z zastosowaniem czytników biometrycznych w postaci tęczówki lub siatkówki oka.

POZOSTAŁE URZĄDZENIA

ELEKTROZACZEPY I RYGLE MAGNETYCZNE

W systemach kontroli dostępu do blokowania drzwi lub bram/furtek stosuje się zazwyczaj różne rozwiązania elektrozaczepów oraz rygli elektromagnetycznych.

Elektrozaczepy są najczęściej dzielone na:

- normalnie zamknięte – otwarcie drzwi/bramy wymaga podania napięcia,

- normalnie otwarte, zwane także rewersyjnymi – zamknięcie drzwi/bramy wymaga podania napięcia.

Elektrozaczepy normalnie zamknięte są powszechnie używane w rozwiązaniach kontroli dostępu z użyciem domofonów. Otwarcie wejścia do danego budynku jest możliwe tylko po doprowadzeniu napięcia uruchamiającego elektrozaczep. Z kolei wyjście wymaga tylko użycia klamki, co uniemożliwia pełną kontrolę wyjść.

Elektrozaczepy normalnie otwarte są stosowane w przypadku blokowania przejść z ewentualną funkcją ewakuacyjną. Ten rodzaj elektrozaczepu zapewnia zamknięcie tylko wtedy, gdy doprowadzone jest do niego napięcie zasilające. Po odłączeniu zasilania, a także wystąpienia uszkodzenia (np. spalenie przewodów), blokady automatyczne się otwierają. Dla umożliwienia ciągłości pracy, zastosować należy zasilanie awaryjne. Przykładowy elektrozaczep normalnie otwarty typu High Security przedstawiono na fot. 10. Prezentowany wyrób cechuje się solidną, wzmocnioną konstrukcją oraz podwyższoną wytrzymałością, nawet do 1000 kg. Umożliwia to na szerokie zastosowanie, także w stalowych drzwiach wejściowych lub bramach. Dodatkowo jest wyposażony w czujnik sygnalizujący otwarcie lub zamknięcie drzwi/bramy.

Elektrozaczepy normalnie otwarte są stosowane w przypadku blokowania przejść z ewentualną funkcją ewakuacyjną. Ten rodzaj elektrozaczepu zapewnia zamknięcie tylko wtedy, gdy doprowadzone jest do niego napięcie zasilające. Po odłączeniu zasilania, a także wystąpienia uszkodzenia (np. spalenie przewodów), blokady automatyczne się otwierają. Dla umożliwienia ciągłości pracy, zastosować należy zasilanie awaryjne. Przykładowy elektrozaczep normalnie otwarty typu High Security przedstawiono na fot. 10. Prezentowany wyrób cechuje się solidną, wzmocnioną konstrukcją oraz podwyższoną wytrzymałością, nawet do 1000 kg. Umożliwia to na szerokie zastosowanie, także w stalowych drzwiach wejściowych lub bramach. Dodatkowo jest wyposażony w czujnik sygnalizujący otwarcie lub zamknięcie drzwi/bramy.

Do drzwi z kontrolą dostępu coraz szerzej stosuje się rygle elektromagnetyczne trzpieniowe. Zasada ich działania polega na tym, iż podanie napięcia zasilającego powoduje wysunięcie trzpienia zamykającego drzwi. Zaprezentowany na fot. 11 przykładowy rygiel elektromagnetyczny może być zasilany prądem o napięciu 12 Vdc lub 24 Vdc. Wyrób ten realizuje następujące funkcje:

Do drzwi z kontrolą dostępu coraz szerzej stosuje się rygle elektromagnetyczne trzpieniowe. Zasada ich działania polega na tym, iż podanie napięcia zasilającego powoduje wysunięcie trzpienia zamykającego drzwi. Zaprezentowany na fot. 11 przykładowy rygiel elektromagnetyczny może być zasilany prądem o napięciu 12 Vdc lub 24 Vdc. Wyrób ten realizuje następujące funkcje:

- automatyczne zamykanie z regulacją czasu opóźnienia,

- sygnalizacja zamknięcia i otwarcia drzwi,

- blokada przed zadziałaniem przy niewłaściwym usytuowaniu drzwi.

PRZYCISKI WYJŚCIA AWARYJNEGO

Istotnym zagadnieniem w problematyce komunikacji , w tym także związanych z systemami kontroli dostępu, jest zapewnienie bezpieczeństwa przebywającym w budynkach osobom. W razie powstania niebezpiecznej sytuacji wywołującej panikę (np. wybuch pożaru), powinna być zapewniona możliwość szybkiego i skutecznego opuszczenia obiektu, bez konieczności użycia dużej siły lub klucza. Najprostszym sposobem spełniającym to wymaganie jest zastosowanie przycisków wyjścia awaryjnego. Wyroby takie powinny być zlokalizowane w pobliżu drzwi/bramy, zazwyczaj w stosownej obudowie z szybką, którą w razie konieczności można łatwo rozbić. Po naciśnięciu takiego przycisku następuje odcięcie dopływu prądu zasilającego np. do rygla elektromagnetycznego, czego skutkiem jest otwarcie drzwi/ bramy i umożliwienie ewakuacji osób.

inż.. Zbigniew Czajka

OKNO nr 2/2016

Literatura

Materiały informacyjne firm: Eura-Tech, Schüco, ORNO

Poradnik AVAL – System kontroli dostępu

Wikipedia - domofon

Zb. Czajka „Drzwi z kontrolą dostępu” Świat Szkła Nr 1/2016

1.webp)

.webp)

.webp)